خطرات امنیتی مرتبط با دستگاههای مبتنی بر اینترنت اشیا (IoT) را نمیتوان نادیده گرفت. اگر شرکت دادههای بزرگ شما دستگاههای مبتنی بر IoT را شامل میشود، پیشنهاد میکنیم چهار مرحلهای که در ادامه به توضیح آنها میپردازیم را دنبال کنید تا شانس خود را برای نقض امنیت دادهها کاهش دهید.

به گزارش بادیجی ، در 21 اکتبر 2016، یک سری حملات موسوم به دیداس (DDoS) بهوسیله تروجان مخرب Mirai، موجب توقف فعالیت سایتهای بزرگی از جمله نتفلیکس، توییتر و پیپال شد.

مروری بر گذشته

با گسترش و رشد روزافزون دستگاهها و خدمات مبتنی بر اینترنت اشیا و همچنین رشد چشمگیر بدافزارهای آلوده و گسترش یافته از طریق سیستمها و سو استفاده هکرها، کارشناسان امنیتی نگرانی خود را در مورد تهدیدات جدید لوازم الکترونیکی خانگی و اینترنت اشیا ابراز کردند. اما نکتهای که باید بیشتر مورد بررسی قرار گیرد این است که رهبران شرکتهای دادههای بزرگ باید توجه خاصی به حملات اخیر داشته باشند؛ چراکه این امر نشاندهنده ضرورت حفظ امنیت در زمان استفاده از اینترنت اشیا در پروژههای تحلیلی است.

شرکت تحقیقاتی Gartner پیشبینی میکند که تا سال 2020، 26 میلیارد دستگاه به اینترنت اشیا متصل میشوند. این دستگاهها و سنسورهای IoT، بهمنظور انجام فعالیتهای خاص از طریق اطلاعات جمعآوری شده توسط آنها، با بستههای حمل و نقل، مراکز داده، تجهیزات نظارت بر محیط زیست HVAC، شرکتها، اتاقهای عمل بیمارستانها و بسیاری موارد دیگر متصل خواهند شد.

همچنین، در حال حاضر برنامههای کاربردی فعال در زمینه اینترنت اشیا شامل دستگاههای هوشمند مورد استفاده در سرویسهای برق و گاز است. از سوی دیگر در حالیکه آسیا و به دنبال آن اروپا و آمریکای شمالی در حال انتقال به شبکههای هوشمند انرژی هستند، برآورد میشود که تا سال 2020، بیش از 900 میلیون از این دستگاههای هوشمند در سراسر جهان نصب خواهد شد.

هزینه نصب این دستگاه های هوشمند بیش از 100 میلیارد دلار است، اما مزایای مالی پیشبینی شده به 160 میلیارد دلار خواهد رسید؛ پس چرا با این وجود هنوز هم شرکتهای بزرگ باید درباره اینترنت اشیا نگران باشند؟

اتصال میلیونها دستگاه به اینترنت اشیا، آنها را در در معرض ارتکاب جرم و توانایی تزریق حملات نرمافزاری قرار میدهد. در واقع اینترنت اشیا بیشتر بر شرکتهایی که در زمینه تولید، تدارکات و همچنین آن دسته از شرکتهایی که IoT بخش عظیمی از اقدامات مهم آنها را شامل میشود اعمال خواهد شد و در این حالت احتمال هجوم بدافزارها و نشت اطلاعات در اینگونه شرکتها بسیار افزایش مییابد.

حملات امنیتی IoT و آسیبپذیریها

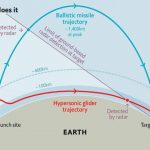

در دسامبر 2015، 30 حمله از 135 پست برق در اوکراین به مدت شش ساعت توسط یک حمله سایبری امنیت انجام شد. در ابتدا، هکرها از نرمافزارهای مخرب برای هدایت کامپیوترهای کنترل صنعتی برای تاسیسات استفاده کردند. سپس آنها یک ویروسی را منتشر کردند که کامپیوترها را غیرقابل استفاده کرد.

در سپتامبر 2016 نیز دستگاههای مبتنی بر IoT و حدود 150،000 دوربین مدار بسته بهعنوان بخشی از بوته آزمایش هکرها برای حمله به زیرساختهای یک شرکت میزبانی وب فرانسوی مورد استفاده قرار گرفت و دستگاههای IoT را به خطر انداخت.

این حملات تنها نمونههای محدودی از حملات امنیتی است که در بستر اینترنت اشیا اتفاق افتاده است و قطعا با گسترش IoT باید در انتظار بروز نگرانیهای بیشتر در خصوص امنیت اینترنت اشیا باشیم.

شرکتها چه اقدامات امنیتی را میتوانند انجام دهند؟

یکی از مشکلات شرکتهایی که در حال استفاده از IoT و یا برنامهریزی برای استفاده از آن در پلان وسیع دادههای خود هستند این است که در حال حاضر هیچ توافقی در مورد نحوه اجرای امنیت در IoT بر روی یک دستگاه وجود ندارد. حل و فصل این عدم انطباق، نه تنها به مسئلهای پیچیده برای کمیتههای استاندارد تبدیل شده است، بلکه شرکتهای حقوقی فعال در زمینه فناوری اطلاعات را نیز با آن درگیر کرده است. حال سوال اینجاست که شرکتهایی که با این مشکل مواجه میشوند چه اقداماتی را میتوانند انجام دهند؟

اجرای مراحل زیر یکی از راهکارهایی است که اینگونه شرکتها میتوانند برای جلوگیری از بروز مشکلات جدی انجام دهند:

گام اول

در ابتدا باید تمام نقاط مرتبط با IoT را برای امکان هکها و نقصها شناسایی کرده و یک برنامه برای نظارت بر آنها نوشته و اجرا شود. این نظارت باید در دو سطح انجام شود: اول بازرسی فیزیکی منظم از دستگاهها و دیگری نظارت بر پیگیری مستمر نرمافزار و ورود به سیستم و انتشار این دستگاهها که توسط یک سیستم مبتنی بر شبکه انجام میشود. اگر فعالیتهای غیرمعمول از یک دستگاه در هر زمان تشخیص داده شود، باید بلافاصله آن دستگاه را خاموش کنید.

گام دوم

اگر برنامه شما در صورت تشخیص فعالیت غیرمعمول خاموش کردن بیدرنگ دستگاه باشد، همچنین بایستی فورا بازیابی و رفع مشکل را در برنامه خود داشته باشید، سیستمهای نظارت زیست محیطی یا هر برنامه دیگر مبتنی بر IoT باید بتوانند همچنان به کار خود ادامه دهند.

گام سوم

شما باید با ارائه دهنده بیمه مسئولیت خود ملاقات کنید. همانطور که IoT را پیادهسازی میکنید، باید موارد مربوط به افزایش هزینههای بیمه را نیز در بودجه خود پیشبینی کنید. اطمینان داشته باشید که شرکت بیمه به دنبال نقض اطلاعات، مصالحه و یا افزایش هزینههای خسارت نیست. شرکت بیمهگر شما احتمالا دارای فهرستی از بهترین شیوهها برای مشتریان است که میتواند آنها را به شما توصیه کند و یا در استراتژیهای IoT شرکت و کاهش شدت صدمات به شما کمک کند.

به یاد داشته باشید که این آخرین ملاقات شما با شرکت بیمه نخواهد بود. شما باید بدانید که آنها چه فنآوریهای امنیتی را در محصولات خود پیادهسازی کردهاند؟ چه ضمانتهای امنیتی و چه حمایتهایی را ارائه خواهند داد؟ و در نهایت در زمان بروز یک نقض امنیتی، تا چه میزان از شما حایت میکنند؟

نتیجهگیری:

IoT هنوز هم یک تکنولوژی پرطرفدار در بسیاری از استراتژیهای شرکتها است. همانطور که شرکت شما ارزیابی میکند که آیا IOT به بهترین وجه در عملیات و استراتژیهای خود پیاده میشود یا خیر، باید برنامههای امنیتی و شیوههای مقابله با مشکلات را نیز برنامهریزی کنید چراکه هکرها قطعا در کمین اطلاعات شما خواهند بود.

انتهای پیام/

نظرات کاربران