یکی از بدافزار هایی که مدت هاست به سرقت رمز و اطلاعات بانکی کاربران مشغول است، بدافزاری موسوم به پریلکس است.

به گزارش بادیجی ، رمز بانکی جزو مهم ترین اطلاعات هر شخص طبقه بندی می شود. بنابراین سرقت رمز بانکی را می توان یکی از دردسرهای بزرگ برای هر فرد تلقی کرد.

اما بدافزار مذکور،این روزها تبدیل به ابزار تکامل یافتهای شده که برای کلاهبرداران سایبری، شرایط سرقت پینکارت و دادههای تراشه بهمنظور تولید کارتهای پلاستیکی جهت اقدامات کلاهبردارانه ایجاد میکند.

این بدافزار از سال ۲۰۱۴ بهصورت فعال باقی مانده؛ کارکرد اصلی آن اصلاح و تغییر بدافزار با ویژگیهای خاص آلودهسازی دستگاههای pos و کسب دادههای کارت است. به این معنی که اصلاح و تغییر نرمافزار POS محتمل بوده و اشخاص ثالث میتوانند دادههای تغییریافته را به واسطه ترمینال بانکی بهدست آورند.

پژوهشگران آزمایشگاه کسپرسکی دریافته اند که زیرساخت پریلکس شامل یک جاوا اپلت (Java applet) و اپلیکیشن کلاینت (client application) با عنوان Daphne است که دادهها را روی کارتهای هوشمند نوشته و مقادیری که باید استخراج شود را ارزیابی میکند. بهعلاوه پریلکس شامل دیتابیسهایی با شماره کارتهایی است و این اطلاعات نیز بهصورت پکیج در برزیل به فروش میرسد.

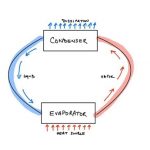

اما این اتفاق دقیقا چگونه رخ می دهد؟ معمولاً زمانیکه تراشه وارد دستگاه POS میشود، چهار مرحله برای کارتهای تراشه و پین بهمظنور انجام مقدمات، تأیید اعتبار دادهها، تأیید اطلاعات دارنده کارت و تراکنش لازم است. در بین این مراحل، فقط مرحله اول و آخر ضروری است در حالیکه دو مورد دیگر از جمله اسکیپ را میتوان از قلم انداخت.

متاسفانه نسخه اصلاحشده پریلکس میتواند آرشیو دستگاه POS را بازنویسی و آلوده سازد تا نوار مغناطیسی Track۲ را که در کارتهای پرداختی نصب شده، گردآوری و فیلتر کند. تقاضای چنین اطلاعاتی در بازار سیاه بسیار بالاست و کاربران پریلکس، دادهها را به مشتریان زیرزمینی که از Daphne استفاده میکنند، میفروشند.

نسخه جدید این کارت ها به رایتر کارت (card writer) هوشمند متصل است،بنابراین اطلاعات جدید را به واسطه اسکریپتهای GPShell ارسال میکند و مسئول تنظیم ساختار کارت و ایجاد کارت طلایی است که بر روی هر دستگاه POS عمل میکند.

اگرچه این سیستم هنوز در ایران شایع نشده اما بد نیست از هم اکنون در این خصوص اطلاعاتی داشته باشیم.

انتهای پیام/

نظرات کاربران